Was ist WannaCry? Und wie stoppen wir es?

Am 12. Mai 2017 wurden Computer weltweit mit der auch unter dem Namen „WannaCrypt“ bekannten Schadsoftware infiziert. Beim Einloggen wurden Nutzer auf dem Bildschirm mit einer „Lösegeldforderung“ begrüßt, die sie darüber informierte, dass ihre Daten verschlüsselt worden waren und eine Zahlung von 300 USD in Bitcoins forderte, um die Daten in den Originalzustand zurückzuversetzen.

Schadprogramme, die auf diese Weise funktionieren, werden normalerweise als „Ransomware (Erpressersoftware)“ bezeichnet. Aufgrund der speziellen Verbreitungsmethode wird WannaCry „Ransomworm (Erpresserwurm)“ genannt. Grundsätzlich funktioniert er wie ein Netzwerkwurm, der über einen Infektionsvektor automatisch auf anfällige Systeme übertragen wird. Diese Sicherheitslücke wurde von der Hackergruppierung „The Shadow Brokers“ weniger als einen Monat vor dem Angriff veröffentlicht.

Schnelle Verbreitung

Mithilfe des EternalBlue-Exploit war WannaCry in der Lage, innerhalb weniger Stunden tausende Computer zu infizieren und Unternehmen weltweit lahmzulegen. In Russland waren 1.000 Computer des Innenministeriums betroffen. In Großbritannien hatte medizinisches Personal keinen Zugriff auf Patientenunterlagen, denn der Erpresserwurm unterbrach den Betrieb in 48 verschiedenen NHS-Einrichtungen.

Indonesien, Spanien, China und Nordkorea waren unter den betroffenen Ländern, in denen der Wurm die Computer in Schulen, Krankenhäusern, Telekommunikationsunternehmen und lokalen Behörden angriff. In den USA war unter anderem FedEx von dem Angriff betroffen.

Die scheinbar zufällige Verbreitung der Infektion war auf die Verwendung der Hacking-Tools DoublePulsar und EternalBlue zurückzuführen, die eine Schwachstelle in der Implementierung des Server Message Block (SMB)-Protokolls in einer Reihe von Windows-Systemen ausnutzten.

Diese Schwachstelle war ein Fehler bei der Handhabung des SMB-Datenverkehrs und bedeutete, dass eine Server-Reaktion, welche die erforderlichen Parameter der Antwortstruktur nicht erfüllte, bösartigen Servern ermöglichte, mit dem Windows-System verknüpft zu werden. Im Fall von WannaCry bedeutete dies, dass der Ransomwurm unentdeckt in viele Systeme eindringen konnte, indem er einfach die SMB-Authentifizierung täuschte.

Im März 2017 stellte Windows das Sicherheits-Update MS17-010 zur Verfügung. Allerdings wurden veraltete Systeme nicht mit diesem Update ausgestattet und es war auch noch nicht von allen Systemen installiert worden, die es unterstützten. Ältere Windows-Versionen waren besonders anfällig, da der Support für diese Systeme vor einigen Jahren eingestellt worden war. Deshalb waren Organisationen mit veralteten oder ungepatchten Windows-Computern ein leichtes Angriffsziel für die Ransomware.

Was Sie sofort machen können: Praktische Schritte, um die Verbreitung zu stoppen

Client-Versionen:

- Windows 10

- Windows 8,1

- Windows 7

- Microsoft Windows Vista SP2

- Windows XP

Server-Versionen:

- Windows Server 2016

- Windows Server 2012 R2

- Windows Server 2012

- Windows Server 2008 R2 SP1

- Windows Server 2008 SP2

Geräte-Versionen:

- Windows RT 8.1

Allerdings sind wahrscheinlich alle Versionen von Microsoft Windows gefährdet, wenn Sie also eines dieser Systeme besitzen, sollten Sie es sofort mit den neusten Sicherheits-Patches aktualisieren. Vor allem müssen Sie sicherstellen, dass Sie den MS17-010 Patch installiert haben. Außer den Sicherheits-Updates können Sie hostbasierte und Netzwerk-Firewalls aktivieren, um TCP/445-Datenverkehr von unbekannten Systemen zu blockieren.

Und schließlich sollten Sie auch regelmäßig eine Sicherungskopie Ihrer Daten erstellen. Obwohl Sie die Wahrscheinlichkeit, dass Schadprogramme Ihre Systeme infizieren, erheblich reduzieren können, besteht immer ein Risiko, dass etwas durch die Maschen schlüpft. Sollte der schlimmste Fall eintreten, können Sie den Schaden begrenzen, indem Sie eine aktuelle Sicherungskopie Ihrer Dateien vorhalten.

Entdeckung des Notausschalters

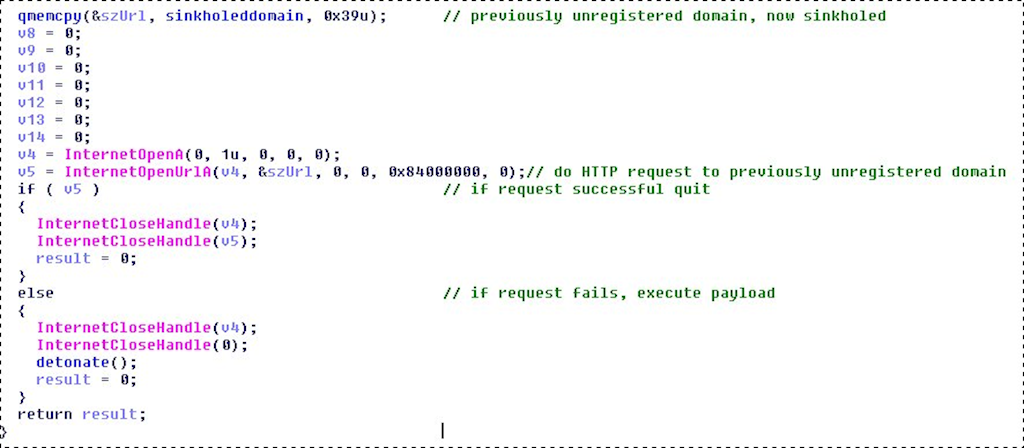

Ein 22-jähriger Sicherheitsforscher entdeckte den Killswitch (Notausschalter) für den Erpresserwurm. Der britische, unter dem Pseudonym MalwareTech arbeitende Forscher bemerkte, dass WannaCry als Teil seiner Anweisungsfolge eine nicht registrierte Domain abfragte. MalwareTech registrierte die Domain als Teil eines Routineprozesses, dem sogenannten „Sinkholing“. Ziel des Prozesses ist es, den Datenverkehr der Schadsoftware zu begrenzen, indem er zu einem Server umgeleitet wird, der ihn abfängt.

Bildnachweis: https://www.malwaretech.com

Die Ransomware schaltete sich daraufhin durch glücklichen Zufall selbst ab, denn ihr Code ließ sie regelmäßig eine HTTP-Anfrage der nicht registrierten Domain durchführen, dann den Befehl ausführen, wenn die Abfrage fehlschlug. War die Abfrage erfolgreich, dann war das Schadprogramm programmiert sich zu schließen. Nachdem die Domain registriert war, schlugen die HTTP-Anfragen nicht länger fehl, sodass die Ransomware sich nicht weiter ausbreiten konnte.

Obwohl das den Schaden für die bereits Betroffenen nicht rückgängig machte, ermöglichte es umfassende Maßnahmen zur Ermittlung und Benachrichtigung von Personen, deren Computer infiziert worden waren. In der Zwischenzeit veröffentlichte Microsoft ein Sicherheits-Notfall-Patch und bot Unterstützung für veraltete Windows-Versionen an. Alle Nutzer wurden aufgefordert, so schnell wie möglich ein Update durchzuführen.

Die Folgen: Es kann weitere Angriffe geben

Obwohl sich der Wurm schnell ausbreitete, wird davon ausgegangen, dass nicht viele Personen die 300 USD für die Entschlüsselung ihrer Dateien gezahlt haben. Es wurde spekuliert, dass dies zum Teil auf die Tatsache zurückzuführen ist, dass die Erpresser-Software eine Bezahlung in Bitcoins forderte.

Diese Kryptowährung ist eine populäre Alternative für Erpresser, denn sie existiert global und wird von keiner Zentralbank reguliert. Alle Bitcoins werden in einem Blockchain-Journal aufgezeichnet: eine autonome, verteilte Datenbank, in der Daten innerhalb zeitdatierter Blöcke aufgezeichnet werden. Diese Blöcke können im Nachhinein nicht verändert werden und sind so ein sicheres Mittel für die Übertragung oder Speicherung von Daten.

Trotz des schnellen Erfolgs der Sicherheitsanstrengungen, um den Angriff zu beenden, ist das sicher erst der Anfang. Sicherheitsdienste arbeiten daran, die Verantwortlichen aufzuspüren, aber aufgrund der vielen Iterationen ist es schwierig, eine Quelle zu identifizieren. Es wird jedoch vermutet, dass Elemente des Codes Hacking-Tools, die von der Lazarus Group verwendet wurden, ähneln, die vor allem durch ihre Angriffe auf Sony Pictures in 2014 Bekanntheit erlangten.

Wie MalwareTech in seinem Blogeintrag zu diesem Vorfall beschreibt, ist es möglich, dass zukünftige Versionen von WannaCry diese Schwäche nicht enthalten, mit der der Ransomwurm unschädlich gemacht werden konnte. Deshalb ist es von größter Wichtigkeit, dass Sie Ihre Geräte sichern, selbst wenn Sie von den Angriffen bisher nicht betroffen waren.

Der Exploit, der von WannaCry genutzt wurde, betrifft nur Windows-Computer. Es werden jedoch ständig neue Schadprogramme entwickelt, weshalb Sie sicherstellen müssen, dass Sie auf allen Computern und allen Geräten, die mit Ihrem Netzwerk verbunden sind, die neusten Sicherheits-Updates installiert haben.

Schützen Sie Ihr Unternehmen vor zukünftigen Schadsoftware-Angriffen

Wenn Sie Ransomware oder einer anderen Schadsoftware zum Opfer fallen, kann dies schwerwiegende Auswirkungen auf Ihr Unternehmen haben. Sie könnten nicht nur wertvolle Daten verlieren, sondern Ihr Unternehmen könnte lahmgelegt werden, bis Sie das Problem behoben haben. Zum Glück gibt es zahlreiche Möglichkeiten, wie Sie Ihre Daten schützen und Ihre Netzwerke sichern können.

Eine der einfachsten Lösungen ist es, die neuste Version von Windows herunterzuladen. So wird sichergestellt, dass Sie weiterhin die neusten Updates und Sicherheitsmaßnahmen erhalten, die Ihren Computer vor Bedrohungen schützen. Der NHS wurde angeblich mehrfach gewarnt, dass die Arbeit mit veralteten Systemen sie für Angriffe anfällig macht.

Darüber hinaus sollten Sie ein System haben, um Ihre Dateien und sensiblen Daten regelmäßig zu sichern. Das bedeutet, Ihre Daten sind sicher, selbst wenn Ihr Computer infiziert wurde. Dieses System könnte ein externer Server sein oder eine physische Sicherung, die nicht mit Ihrem Netzwerk verbunden ist.

Firewalls und Antiviren-Optionen

Die Firewall eines Computers ist die erste Verteidigungslinie gegen Schadprogramme, die Verbindungsversuche von unbekannten Quellen entdeckt und verdächtigen Datenverkehr sperrt. Zusammen mit einem effektiven Antiviren- und Antischadsoftware-Programm kann dadurch die Sicherheit Ihres Netzwerks erheblich verbessert werden. Es gibt verschiedene Schutzmaßnahmen mit einer jeweils anderen Funktion.

Das gängigste Antiviren-Produkt ist ein Festplatten-Scanner, der die Inhalte sämtlicher Dateien, Festplatten und Verzeichnisse überprüft, potenzielle Bedrohungen identifiziert und diese unter Quarantäne stellt. Sie könnten ebenfalls von einem Startup-Scanner profitieren, der eine schnelle Überprüfung Ihrer Systemdateien und Boot-Sektoren durchführt, wenn Sie Ihren Computer einschalten. Der Zweck dessen besteht darin, Boot-Sektor-Viren zu erkennen und zu entfernen, bevor sie wirksam werden können.

Ein weiterer Ansatz beim Virenschutz ist die Installation von Software, die im Hintergrund läuft. Diese Produkte nutzen eine verhaltensbasierte Erkennung, die auf „virenartige Aktivitäten“ überprüft und sie abfängt. Darüber hinaus kann ein speicherresidenter Scanner verwendet werden, der so konfiguriert ist, dass er gezielte Scans durchführt, die auf bestimmten Auslösern basieren, wie der Ausführung eines Programms oder einer Datei.

Die i-Tüpfelchen

Wenn Ihr Sicherheitssystem auf dem neusten Stand ist, können Sie es weiter optimieren und auf Schwachstellen testen. Softwareentwicklungsplattformen wie das Metasploit Framework erlauben Ihnen, Exploit-Module und ähnliche Tools zu entwickeln, um die Grenzen Ihres Systems zu testen. Die Identifizierung von Schwachstellen erlaubt Ihnen, kontinuierliche Verbesserungen vorzunehmen und einen hohen Grad an Sicherheit in Ihrer Organisation zu gewährleisten.

Natürlich kann kein Sicherheitssystem menschliches Versagen einkalkulieren und deshalb besteht der letzte, entscheidende Schritt bei der Sicherung Ihres Netzwerks darin, allen Mitarbeitern ein gutes Verständnis der Cybersicherheit und einer ordnungsgemäßen Nutzung von Dienstcomputern zu vermitteln. Vor allem müssen Sie alle Mitarbeiter daran erinnern, bei Links in E-Mails und anderen Nachrichten vorsichtig zu sein, auch wenn der Absender jemand zu sein scheint, den sie kennen.

Anfänglich mag das alles äußerst kompliziert klingen, aber wenn Sie diese Änderungen vorgenommen haben, ist es einfach, auf dem neusten Stand und informiert zu bleiben. Bei der Internetsicherheit darf kein Risiko eingegangen werden, denn es gefährdet nicht nur Ihre Daten und Geräte, sondern auch das Vertrauen Ihrer Kunden und den Ruf Ihres Unternehmens. Es ist beruhigend zu wissen, dass eine umfassende Sicherheitsstrategie existiert und Sie auf ständig neue Schadprogramme gut vorbereitet sind.

Insights for Professionals bietet kostenlos Zugang zu brandaktuellen vordenkerischen Ideen globaler Marken. Wir liefern unseren Abonnenten einen Mehrwert, indem wir spezifische Inhalte für erfahrene Fachkräfte schaffen und zusammentragen. Um weitere IT-Inhalte anzuzeigen, hier klicken.

Greifen Sie auf die neuesten Geschäftskenntnisse in der IT zu

Zugang erhalten

Kommentare

Nehmen Sie an der Diskussion teil ...